Типы систем контроля доступа

СКУД делятся на две основные категории: автономные и сетевые.

Автономные системы:

Функционируют независимо от сети и включают встроенное программное обеспечение для регулирования доступа. Они применяются на локальных уровнях, например, для управления одной или несколькими точками входа, где используются идентификаторы вроде карт или брелоков.

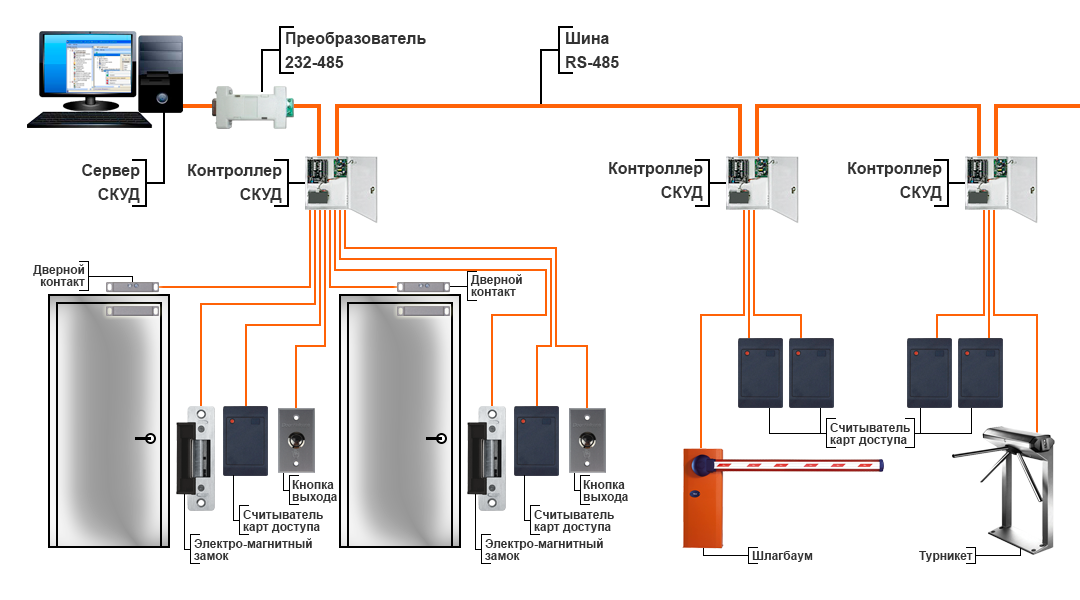

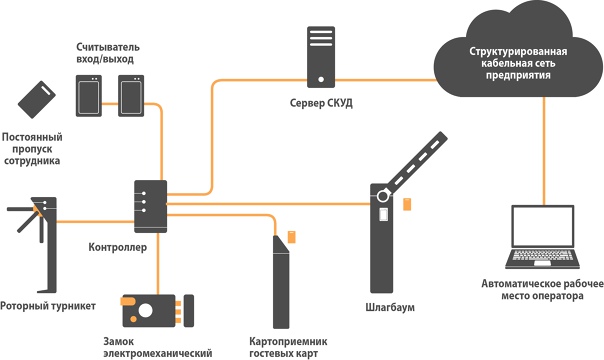

Сетевые системы:

Представляют собой комплекс устройств, объединенных через сеть с центральным сервером. Такой подход позволяет централизовать управление доступом, а также анализировать и отслеживать происходящие события.

Дополнительно, системы классифицируются по методам идентификации:

1. Идентификаторы в виде карт (магнитные, RFID и другие).

2. Биометрические методы (распознавание по отпечаткам пальцев, структуре вен, чертам лица или радужке глаза).

3. Комбинированные варианты, объединяющие несколько способов проверки личности.

Также выделяются уровни сложности:

Простые решения: контроль одной двери или прохода.

Средние системы: управление несколькими зонами с возможностью тонкой настройки параметров.

Основные элементы системы СКУД включает в себя несколько важных составляющих:

1. Считывающие устройства и датчики: принимают данные с идентификатора (например, карты) и отправляют их для дальнейшей обработки.

2. Контроллеры управления доступом: анализируют поступающую информацию и принимают решение о разрешении или запрете доступа.

3. Центральный сервер: выполняет обработку данных, проверку личности, настройку прав доступа и регистрацию событий.

4. Программное обеспечение: используется для настройки системы, создания профилей пользователей и проведения аналитики.

Принцип работы СКУД

Механизм действия системы основан на координации между считывающими устройствами, контроллерами и сервером. Когда пользователь предъявляет идентификатор, информация передается в контроллер, который сверяет её с установленными правилами доступа. Если проверка успешна, предоставляется разрешение на вход, а данные о событии фиксируются в журнале.

Области применения

СКУД нашли широкое применение в самых разных сферах:

Деловые центры и офисы: предотвращение несанкционированного входа и контроль передвижения сотрудников.

Промышленные предприятия: обеспечение безопасности на производстве и ограничение доступа к опасным зонам.

Учебные учреждения: регулирование доступа студентов и персонала, а также повышение уровня безопасности.

Государственные и коммерческие структуры: защита конфиденциальной информации и ценных ресурсов.

Вывод

Системы контроля доступа стали незаменимым инструментом для обеспечения безопасности современных объектов. Автономные и сетевые варианты отличаются по способу работы, но выполняют одну основную функцию – предотвращение несанкционированного проникновения. Благодаря своей универсальности СКУД активно применяются в офисах, на производствах, в образовательных учреждениях и других организациях, где важна защита и контроль доступа.